Les risques technologiques de REDnote, l'alternative à TikTok

VOTRE source #1 d'applis qui n'apportent rien de positif à votre vie, sauf si ce n'est que de choisir quel service de renseignement va vous espionner.

Hola. C’est vraiment un spécial Chine cette semaine, même si ce n’était pas planifié à l’avance. Je vous JURE que je n’ai rien contre les chinois, pour vrai, même si j’arrête pas de parler d’eux; je vais même vous le prouver en faisant l’avocat du diable ce coup-ci (pour faire changement).

Cette semaine: je relativise sur les risques technologiques posés par la Chine et notamment l’application REDnote, qui s’enligne pour potentiellement remplacer TikTok après un futur et possible bannissement aux États-Unis. Je vais aussi parler d’une marque de routeurs cheap qui est sous enquête par le Département du commerce. De plus, on regardera en rafale les pratiques douteuses d’Amazon Flex, de la compromission à l’OACI et de l’effondrement annoncé des LLMs. Finalement, on va apprendre qu’un bulgare, c’est automatiquement un russe quand il swing pas du bon bord du rideau de fer.

Have phun.

Vous me connaissez, j’ai des grosses sensibilités sur la Chine et, surtout, sur ses agissements envers les infrastructures critiques à l’Ouest. J’ai été interviewé des douzaines de fois dans les médias sur l’Empire du milieu et de ses groupes de hackers protégés par Pékin. Ceci dit, c’est important de ne pas tomber dans un pattern de croire que tout ce qui vient de la Chine est automatiquement louche.

La ‘PDG’ (ie, seule employée) de EPCYBER, Eva Prokofiev, l’a apprise à ses dépends lorsqu’elle a publiée un tweet prétendant qu’un exécutable qui est supposément un pilote joint à du flash storage intégré à un adaptateur RJ-45 (ce qui est inhabituel, en effet) aurait été flaggé par Windows Defender comme étant malicieux.

Le problème, c’est qu’une simple analyse par Azaka (et d’autres) de l’exécutable démontre qu’il s’agissait bel et bien d’un driver légitime; c’est simplement un pilote non-intégré par défaut dans Windows et dont le flag était un faux-positif. That’s it.

Morale de cette histoire: le proverbe russe ‘faites confiance mais vérifiez’ est pertinent pour ce genre d’histoire. Eva n’a ni fait confiance et n’a ni vérifiée sérieusement. En tant que spécialistes en cybersécurité qui allons entrer dans l’ère ‘Trump 47’, il est crucial de redoubler de rigueur intellectuelle et de ne pas sauter immédiatement aux conclusions. Des journalistes, des décideurs publics et des quidams vont dépendre de nos analyses pour décoder la merde ambiante au travers des multiples ‘China bad’ qui virvolteront dans les prochaines années.

(Et c’est aussi important une fois arrivé au fond d’arrêter de creuser et de tenter de se justifier en invoquant un “mais si jamais”, surtout si tu possède une entreprise qui se spécialise dans le fear-mongering anti-Chine. Just sayin’.)

À l’aube de voir TikTok possiblement interdit aux États-Unis, un bon nombre d’utilisateur de cette plateforme d’origine chinoise semblent migrer vers une alternative du nom de REDnote (alias Xiaohongshu/小红书) qui est… aussi chinoise.

Le spécialiste en sécurité de l’information Baptiste Robert a une très bonne analyse de l’application et des risques liés à son installation et utilisation. En gros: plusieurs informations sur le dispositif mobile sur lequel REDnote est installé sont envoyées à la maison-mère en Chine, ainsi que les habitudes et renseignements personnels des utilisateurs de Xiaohongshu.

Gros choc, vous allez me dire! Mais c’est justement le point: les législateurs américains invoquent un bannissement possible de TikTok pour des raisons d’espionnage, de tracking, de possible porte dérobée, etc. Bref, la même chose que fait REDnote mais aussi ce que font ‘nos’ applications (ie, Facebook, LinkedIn, Microsoft… les mêmes qui donnent beaucoup d’argent à Trump et qui historiquement ont financées grandement Obama aussi, tiens, tiens).

Mais bon, China bad, hein!

J’en profite pour soulever que dans son analyse, Baptiste Robert parle de certains identifiants uniques sur les appareils Apple et Android, respectivement l’IDentifier For Advertisers (IDFA) et l’Android Advertising IDentifier (AAID), utilisés dans le ciblage publicitaire et les réseaux d’enchères virtuelles de nos données personnelles. J’en ai déjà parlé dans le passé: le journaliste Byron Tau a longuement couvert ces mécanismes dans ‘Means Of Control’, qui est un must-read si les rouages de ce système vous intéresse. C’est possible de désactiver et/ou de changer ces identifiants pour rendre la vie difficile aux pisteurs, d’ailleurs.

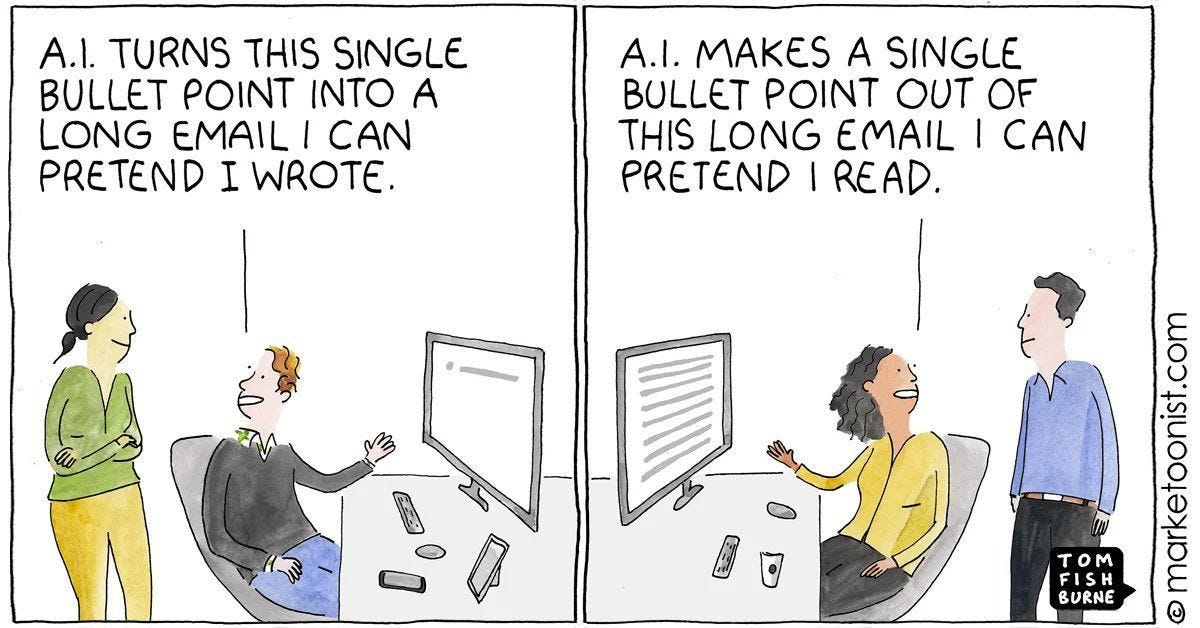

Un nouveau papier dans la revue Nature démontre que les grands modèles de langage qui utilisent leur propre contenu généré - incluant bien sûr les soi-disant ‘hallucinations’ (ie, bugs) - finissent par s’effondrer sous le poids des incohérences, souvent sans même avoir de liens avec le contenu d’origine.

Belles perspectives d’avenir! Ça se pourrais-tu qu’avoir sauter pieds joints dans cette révolution (dévolution?) de l’intelligence artificielle sans avoir pris le temps de considérer les risques fut une incroyable catastrofuck??

Dur à croire, je sais.

Les États-Unis sont pwnés de A à Z, part 23683: la compagnie chinoise TP-Link - qui fabrique des routeurs merdiques visant le grand public - est sous enquête par le Département du commerce américain:

The Commerce Department last week also sent a “preliminary finding” as part of a separate inquiry into another company, the US subsidiary of China Telecom, the state-owned telecoms giant, related to national security risks that US officials believe stem from the use of its equipment by American telecom companies, two sources said. It’s the first step in a potential purge of any remaining China Telecom gear from US carriers.

Objectivement, à date, il y a vraiment pas grand chose à se mettre sous la dent pour ce qui est des risques réels posés par le fait d’immiscer un tel appareil à l’intérieur d’un réseau mais l’avenir nous dira s’il s’agit d’inquiétudes qui étaient dignes de l’être ou simplement un autre chapitre de ‘China bad’ dans la grande destinée manifeste américaine.

Bien sincèrement, évitez donc d’acheter un TP-Link, ne serait-ce que parce qu’il mettent plus de temps et d’argent dans leurs designs de case que dans le développement de firmware potable.

Le possible futur Secrétaire à la défense américain, Pete Hegseth (celui qui aime les Templiers, oui), s’est fait questionner sur l’ingérence de Salt Typhoon dans les infrastructures critiques et si celle-ci pouvait être considérée comme un acte de guerre. Sa réponse:

If confirmed, I would work with the national command authority about whether a specific cyberattack by a foreign entity constituted an act of war. Where a cyberattack on the United States caused significant physical damage, disrupted critical national infrastructure, targeted the civilian population or was carried out with the clear intention to inflict substantial harm on a nation’s economic or military capabilities, there would be a strong argument that such an attack could be viewed as an act of war. […]

I am aware of the nature of the Volt Typhoon and Salt Typhoon attacks. To the extent that cyber actors affiliated with the People’s Republic of China (PRC) can compromise U.S. networks, that is certainly a national security concern and would suggest that U.S. networks currently lack sufficient safeguards. The U.S. should possess the ability to protect its critical networks from malicious intrusion. If confirmed, I will work with the Interagency partners to determine how best to provide that protection.

Bref, une réponse assez plate de politicien.

Amazon oblige ses livreurs à travailler dangereusement proche des feux qui font rage à Los Angeles, selon 404 Media.

Un espion bulgare s’est fait pogner à collectionner des gugusses d’espionnage, dont des IMSI catchers. Un extrait de l’article de Sky News:

The Haydee guest house on Prince's Road had 33 rooms according to Dan Pawson-Pounds, prosecuting.

Inside three of them was a "significant amount of IT and surveillance equipment". It was stacked up in two storage rooms and an office used by Roussev, the court was told.

Ça décrit carrément mon bureau à la maison, ça (sauf pour les 33 FUCKING CHAMBRES, WTF??). J’espère ne pas voir la police débarquer et m’accuser d’être un espion ‘russe’ (parce que québécois ou bulgare, quand on est pas du bon bord, on est russe par défaut).

Il a des perles dans cet article:

The spy ring's members allegedly included Katrin Ivanova, 33, a lab assistant from Harrow, North London, Vanya Gaberova, 30, a beautician from Acton, West London, and Tihomir Ivanchev, 39, a painter and decorator from Enfield. […]

More equipment - including a black cap with a concealed camera and a one-litre plastic Coke bottle with waterproof camera behind the label - was found in the lounge at a North London flat shared by Ivanova and Dzhambazov, the trial has heard.

Je veux tout ça.

L’Organisation de l’aviation civile internationale, basée à Montréal, s’est fait pwner et c’est des information de recrutement sur plus de 11 000 personnes qui ont fuitées:

The compromised data includes recruitment-related information that applicants entered into our system, such as names, email addresses, dates of birth, and employment history.

Le communiqué de l’OACI dit que c’est ‘Natohub’ qui est derrière ça. Première fois que j’entends parler de cet acteur de menace.

Bonne semaine!